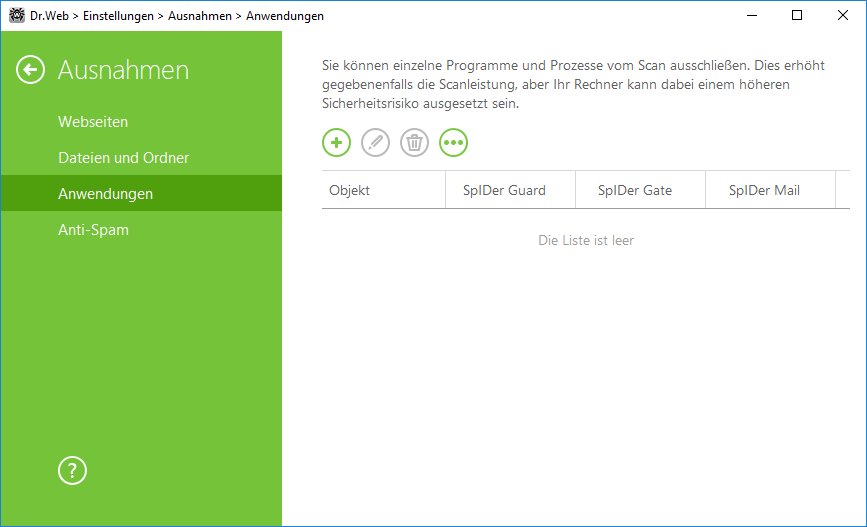

In diesem Bereich werden Programme und Prozesse festgelegt, die von SpIDer Guard, SpIDer Gate und SpIDer Mail nicht überwacht werden sollen.

Die Liste ist standardmäßig leer.

Abbildung 37: Liste der auszulassenden Anwendungen

Objekte zur Ausnahmeliste hinzufügen

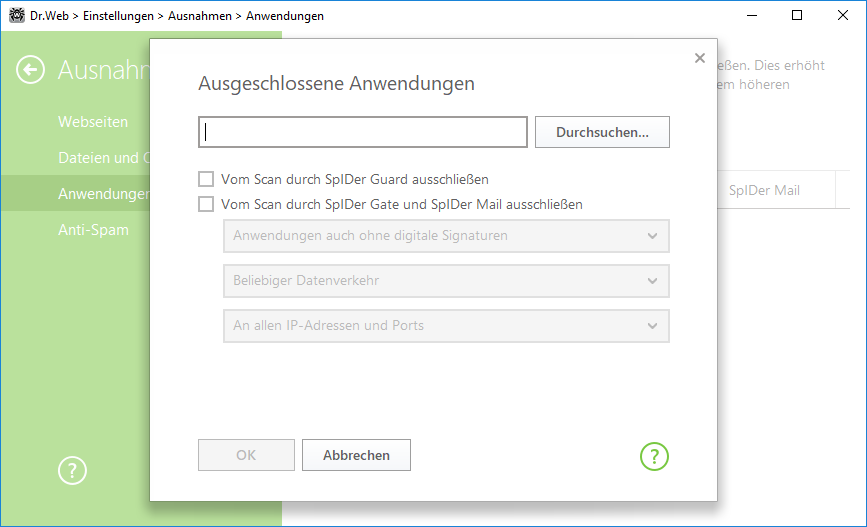

1.Um ein Programm oder einen Prozess zur Ausnahmeliste hinzuzufügen, klicken Sie auf ![]() . Folgen Sie dann einer der folgenden Vorgehensweisen:

. Folgen Sie dann einer der folgenden Vorgehensweisen:

•Klicken Sie im geöffneten Fenster auf die Schaltfläche Durchsuchen und wählen Sie im angezeigten Dateiauswahlfenster die gewünschte Anwendung aus. Sie können auch im Eingabefeld den vollständigen Pfad zur Anwendung angeben ![]() Beispiel.

Beispiel.

C:\Program Files\folder\beispiel.exe |

•Um eine Anwendung zur Ausnahmeliste hinzuzufügen, geben Sie im Eingabefeld den Namen der Anwendung an. Der vollständige Pfad zur Anwendung ist nicht erforderlich ![]() Beispiel.

Beispiel.

beispiel.exe |

•Um bestimmte Anwendungen vom Scan auszunehmen, geben Sie in das Eingabefeld eine Maske ein, die für sie steht ![]() Mehr über Masken.

Mehr über Masken.

Die Maske definiert einen gemeinsamen Teil des Objektnamens. Beachten Sie hierbei Folgendes: •Das Sternchen „*“ steht für eine beliebige Anzahl von Zeichen, inkl. Leerraum-Zeichen. •Das Fragezeichen „?“ steht für ein beliebiges Zeichen (genau ein). Exemplarische Anwendung von Masken: •C:\Program Files\folder\*.exe – Diese Maske schließt Anwendungen im Ordner C:\Program Files\folder aus. Anwendungen in den Unterordnern werden gescannt. •C:\Program Files\*\*.exe – Diese Maske schließt nur Anwendungen aus, die sich in den Unterordnern der ersten Verschachtelungsebene unterhalb des Ordners C:\Program Files befinden. •C:\Program Files\**\*.exe – Diese Maske schließt Anwendungen in den Unterordnern aller Verschachtelungsebenen unterhalb des Ordners C:\Program Files aus. Anwendungen im Ordner C:\Program Files selbst werden gescannt. •C:\Program Files\folder\beisp*.exe – Diese Maske schließt alle Anwendungen im Ordner C:\Program Files\folder aus, deren Namen mit der Zeichenfolge „beisp“ beginnen. Solche Anwendungen in den Unterordnern werden gescannt. •beispiel.exe – Diese Maske schließt alle Anwendungen mit dem Namen „beispiel“ und mit der Dateiendung „.exe“ in allen Ordern aus. •beispiel* – Diese Maske schließt systemweit alle Anwendungen aus, deren Namen mit der Zeichenfolge „beispiel“ beginnen. •beispiel.* – Diese Maske schließt alle Anwendungen mit dem Namen „beispiel“ und mit einer beliebigen Dateiendung in allen Ordern aus. |

•Sie können eine Anwendung zur Ausnahmeliste anhand einer entsprechenden Variablen hinzuzufügen. Diese Vorgehensweise ist nur möglich, wenn der Name und der Wert dieser Variablen in den Einstellungen für die Systemvariablen festgelegt sind ![]() Beispiel.

Beispiel.

•%EXAMPLE_PATH%\beispiel.exe – Diese Maske schließt eine Anwendung anhand des Namens einer Systemvariablen aus. Der Name und der Wert dieser Variablen kann in den Einstellungen des Betriebssystems festgelegt werden. Für Windows 7 und aufwärts: Systemsteuerung → System → Erweiterte Systemeinstellungen → Erweitert → Umgebungsvariablen → Systemvariablen. Die Variable im Beispiel hat den folgenden Namen: EXAMPLE_PATH. Die Variable im Beispiel hat den folgenden Wert: C:\Program Files\folder. |

2.Geben Sie im Einstellungsfenster an, welche Komponenten die ausgewählte Anwendung ignorieren sollen. Geben Sie für die Objekte, die von der Überwachung durch die Komponenten SpIDer Gate und SpIDer Mail ausgeschlossen werden sollen, folgende ![]() zusätzliche Bedingungen an.

zusätzliche Bedingungen an.

|

Abbildung 38: Aufnehmen von Anwendungen in die Ausnahmeliste

3.Klicken Sie auf die Schaltfläche OK. Die ausgewählte Anwendung wird in der Ausnahmeliste angezeigt.

4.Wiederholen Sie die obige Vorgehensweise, um andere Programme zur Ausnahmeliste hinzuzufügen.

Umgang mit Objekten in der Liste

Um eine Ausnahme zu bearbeiten, wählen Sie in der Liste das gewünschte Objekt aus und klicken Sie auf ![]() . Um eine Anwendung aus der Liste zu entfernen, wählen Sie die gewünschte Anwendung in der Liste aus und klicken Sie auf

. Um eine Anwendung aus der Liste zu entfernen, wählen Sie die gewünschte Anwendung in der Liste aus und klicken Sie auf ![]() .

.

Durch Anklicken der Schaltfläche ![]() bekommen Sie den Zugriff auf folgende Optionen:

bekommen Sie den Zugriff auf folgende Optionen:

•Export. Mit dieser Option speichern Sie die aktuelle Ausnahmeliste, um sie auf einem anderen Rechner, auf dem Dr.Web installiert ist, zu verwenden.

•Import. Mit dieser Option importieren Sie eine vorab gespeicherte Ausnahmeliste.

•Alle abwählen. Mit dieser Option entfernen Sie alle Objekte aus der Ausnahmeliste.