Mit der Komponente Schutz vor Exploits sperren Sie schädliche Objekte, die Schwachstellen in gängigen Anwendungen ausnutzen. Um festzustellen, ob es wirklich um ein schädliches Objekt geht, verwendet die Komponente zusätzlich Informationen aus der Dr.Web Cloud.

So aktivieren oder deaktivieren Sie die Komponente Schutz vor Exploits

1.Öffnen Sie das Menü von Dr.Web ![]() und wählen Sie den Punkt Sicherheitscenter aus.

und wählen Sie den Punkt Sicherheitscenter aus.

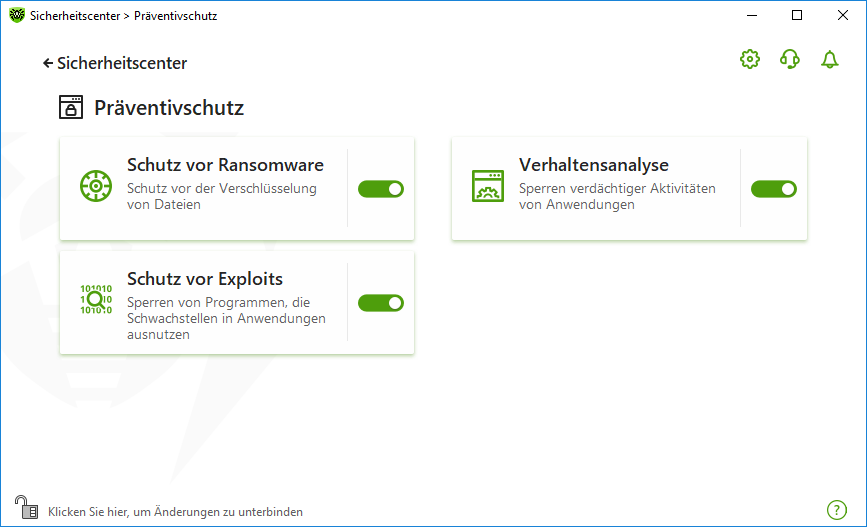

2.Klicken Sie im angezeigten Fenster auf die Kachel Präventivschutz.

3.Aktivieren oder deaktivieren Sie die Komponente Schutz vor Exploits, indem Sie den Schalter ![]() in eine entsprechende Stellung schieben.

in eine entsprechende Stellung schieben.

Abbildung 74: Aktivieren und Deaktivieren der Komponente Schutz vor Exploits

So wechseln Sie zu den Einstellungen der Komponente Schutz vor Exploits

1.Stellen Sie sicher, dass Dr.Web im Administratormodus ausgeführt wird (das Vorhängeschloss unten im Programmfenster ist geöffnet ![]() ). Andernfalls müssen Sie das Vorhängeschloss-Symbol

). Andernfalls müssen Sie das Vorhängeschloss-Symbol ![]() anklicken.

anklicken.

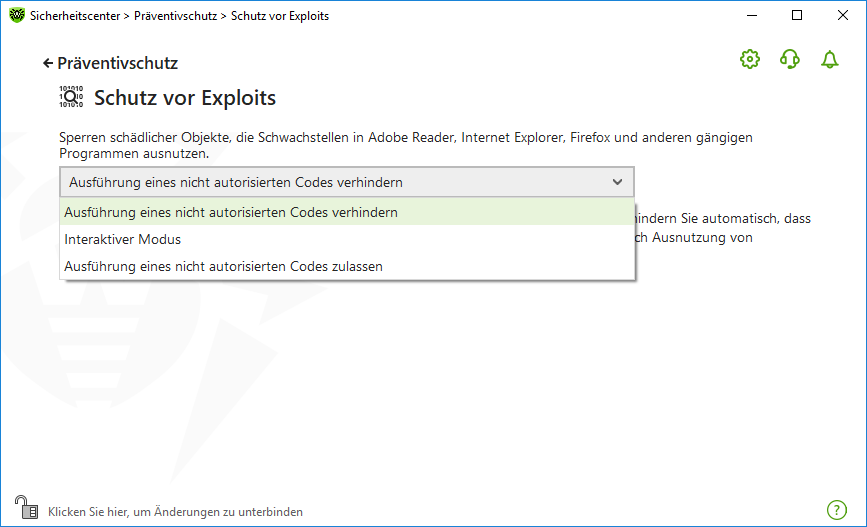

2.Klicken Sie auf die Kachel Schutz vor Exploits. Das Fenster mit den Einstellungen der Komponente erscheint.

Wählen Sie das gewünschte Schutzniveau aus der Dropdown-Liste in den Einstellungen der Komponente aus.

Abbildung 75: Auswählen des Schutzniveaus

Schutzniveaus

Schutzniveau |

Beschreibung |

|---|---|

Ausführung eines nicht autorisierten Codes verhindern |

Diese Option verhindert, dass Angreifer oder Schadprogramme unbefugten Zugriff auf kritische Bereiche des Betriebssystems durch Ausnutzung von Schwachstellen erlangen. |

Interaktiver Modus |

Wenn ein schädliches Objekt versucht, sich unbefugten Zugriff auf die kritischen Bereiche des Betriebssystems durch Ausnutzung von Schwachstellen zu verschaffen, gibt Dr.Web die entsprechende Warnmeldung aus. Lesen Sie die angezeigten Informationen durch und wählen Sie eine Aktion aus. |

Ausführung eines nicht autorisierten Codes zulassen |

Diese Option erlaubt die Ausführung eines nicht autorisierten Codes. Beachten Sie bitte, dass eventuelle Schwachstellen zum Erlangen eines unbefugten Zugriffs auf kritische Bereiche des Betriebssystems ausgenutzt werden können. |

Benachrichtigungen

Sie können die Anzeige von Desktop-Benachrichtigungen über die Aktivitäten der Komponente Schutz vor Exploits und das Versenden von E-Mail-Benachrichtigungen konfigurieren.

Verwandte Themen: